Установка SSL-сертификата

Для установки сертификата потребуется:

- файл сертификата и цепочка сертификата;

- ключ сертификата. Ключ генерируется перед заказом сертификата, на основе ключа генерируется CSR-запрос.

- root-доступ к серверу.

Где взять данные для установки SSL-сертификата?

Архив с данными для установки SSL-сертификата отправляется после выпуска сертификата на контактный e-mail, который вы указали при регистрации на сайте ispsystem.ru.

Также вы можете скачать архив в личном кабинете на сайте ispsystem.ru в разделе SSL сертификаты.

Где взять приватный ключ сертификата?

Если при заказе SSL-сертификата вы не включали опцию «Не сохранять ключ в системе», ключ можно найти в личном кабинете в разделе SSL сертификаты.

Если вы по каким-либо причинам не сохранили ключ, выпустите сертификат повторно с помощью нового CSR-запроса.

Как установить SSL-сертификат на VPS или выделенный сервер?

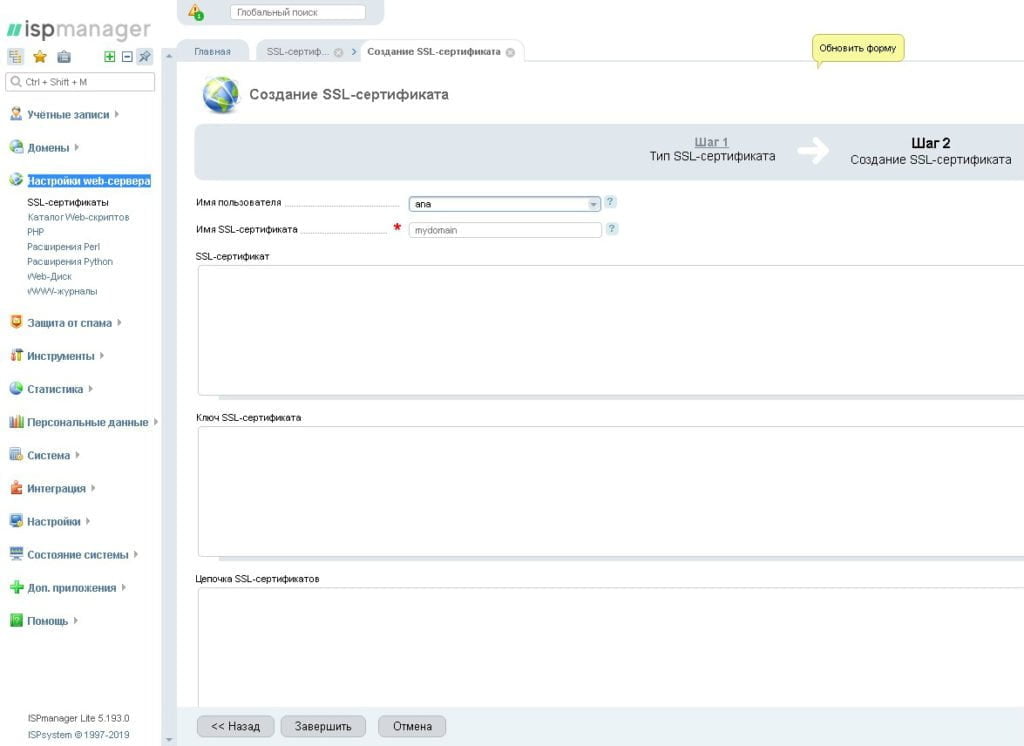

Установка SSL-сертификата через панель управления ISPmanager

- Включите возможность использования SSL для пользователя, которому принадлежит домен: Пользователи → выберите пользователя → Доступ.

- Авторизуйтесь под учётной записью этого пользователя.

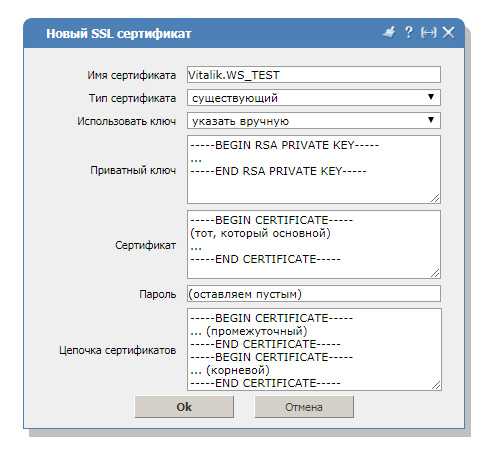

- Перейдите в SSL-сертификаты → кнопка Добавить сертификат.

- Укажите Тип сертификата «Существующий» и заполните все поля:

Имя SSL-сертификата — имя сертификата, под которым он будет отображаться в системе. Может содержать буквы латинского алфавита, цифры, точки, а также знаки _ и -.

SSL-сертификат — содержимое SSL-сертификата в PEM-формате.

Ключ SSL-сертификата — содержимое ключа SSL-сертификата в PEM-формате.

Цепочка SSL-сертификатов — содержимое файла цепочки SSL-сертификатов (Certificate bundle) в PEM-формате. В письме от центра сертификации обычно приходит архив, в котором есть два файла — сам сертификат и цепочка сертификата (файл с расширением .ca-bundle).

После добавления сертификата его можно включить для сайта: WWW-домены → выберите домен → включите опцию Повышенная безопасность SSL и выберите нужный SSL-сертификат.

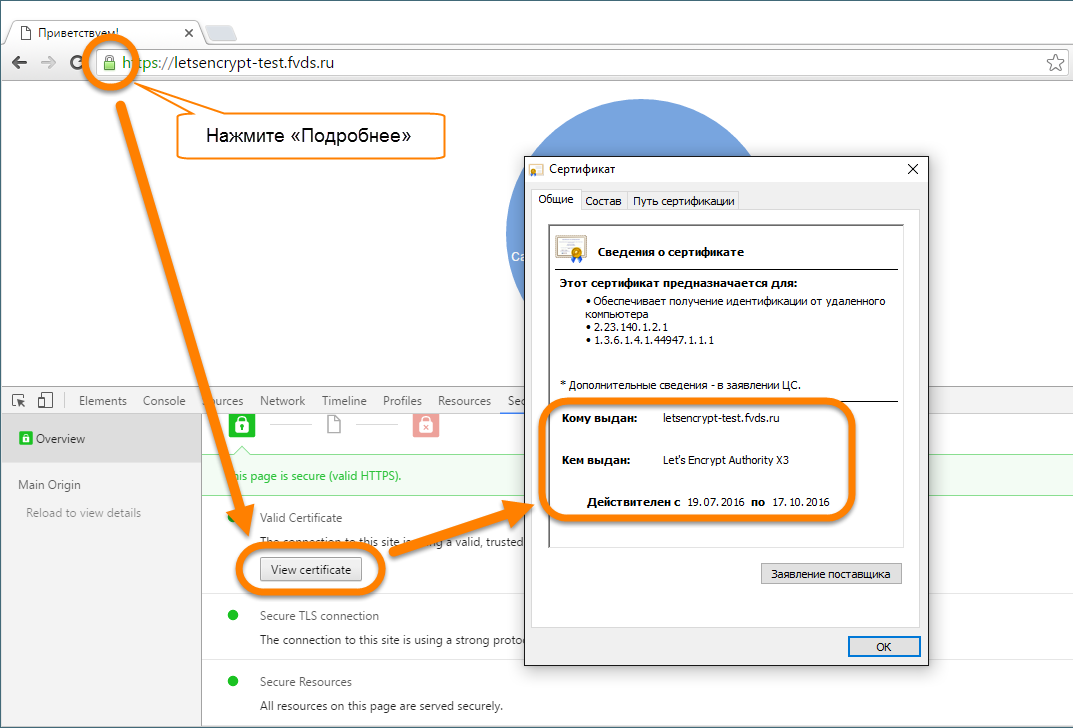

- Детальная проверка установленного сертификата доступна по ссылкам:

- https://www.ssllabs.com/ssltest/analyze.html;

- https://www.sslshopper.com/ssl-checker.html.

Ручная установка SSL сертификата

Чтобы узнать какой веб-сервер обрабатывает SSL-запросы — Apache или Nginx, выполните команду:

netstat -napt | grep 443

CODE

Установка SSL-сертификата на Apache

Cертификат устанавливается в файле конфигурации Apache:

- для ОС Debian — /etc/apache2/apache2.conf;

- для ОС CentOS — /etc/httpd/conf/httpd.conf.

Добавьте данные о сертификате в секцию VirtualHost вашего домена:

Пример конфигурации

<VirtualHost 10.0.0.1:443> DocumentRoot /var/www/user/data/www/domain.com ServerName domain.com SSLEngine on SSLCertificateFile /path/to/domain.crt SSLCertificateKeyFile /path/to/domain.key SSLCACertificateFile /path/to/ca.

crt

</VirtualHost>

crt

</VirtualHost>CODE

Пояснения

domain.com — имя вашего домена

10.0.0.1 — IP-адрес, на котором находится домен

/var/www/user/data/www/domain.com — путь до домашней директории вашего домена

/path/to/domain.crt — файл, в котором находится сертификат

/path/to/domain.key — файл, в котором находится ключ сертификата

/path/to/ca.crt — файл корневого сертификата

Перезапустите Apache:

Команда для ОС CentOS

apachectl restart

CODE

Команда для ОС Debian

apache2ctl restart

CODE

Установка SSL-сертификата на Nginx

Сертификат устанавливается в файле конфигурации Nginx.

Объедините SSL-сертификат, промежуточный и корневой сертификаты в один файл

Также вы можете скачать их вместе с основным сертификатом в личном кабинете на сайте ispsystem.ru.

Также вы можете скачать их вместе с основным сертификатом в личном кабинете на сайте ispsystem.ru.Пример файла

-----BEGIN CERTIFICATE----- #Ваш сертификат# -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- #Промежуточный сертификат# -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- #Корневой сертификат# -----END CERTIFICATE-----

CODE

- Создайте файл

- Скопируйте файлы your_domain.crt и your_domain.key в одну директорию. Например, /etc/ssl/.

Настройте блок server в конфигурационном файле Nginx следующим образом:

server { listen 443; ssl on; ssl_certificate /etc/ssl/your_domain.crt; ssl_certificate_key /etc/ssl/your_domain.key; server_name your.domain.com; }CODE

Пояснения

/etc/ssl/your_domain.crt — путь к файлу с сертификатом

/etc/ssl/your_domain.

your.domain.com — доменное имя

Перезагрузите сервер Nginx:

/etc/init.d/nginx restart

CODE

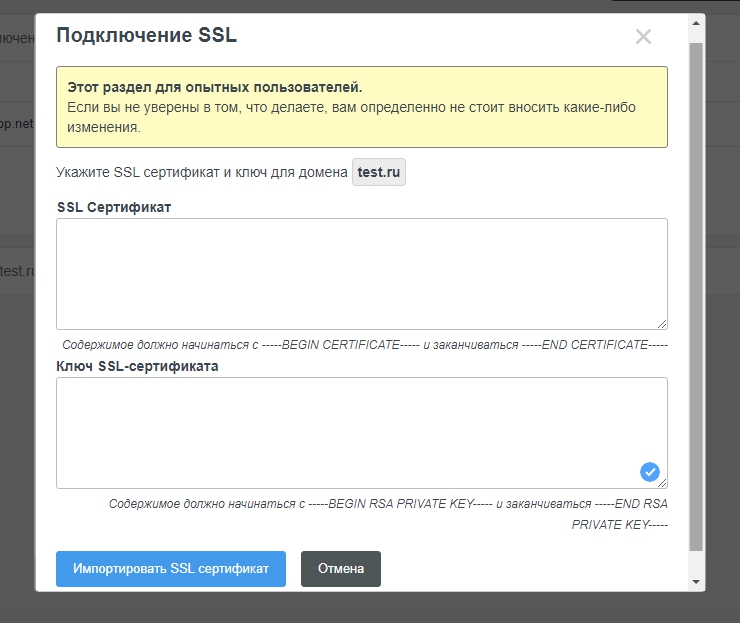

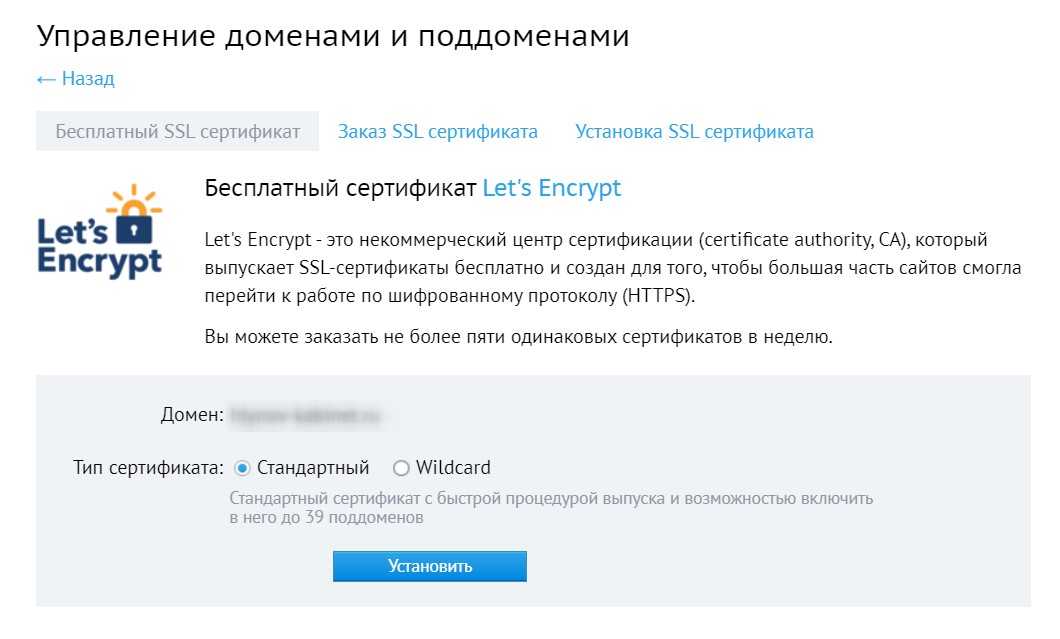

Подключение ssl-сертификата — База знаний uCoz

SSL сертификат — позволяет обеспечить обмен данными между вашим сайтом и посетителями по безопасному, защищенному протоколу. В первую очередь он необходим для интернет-магазинов, финансовых организаций и других сайтов, которые получают через сайт данные клиента и хотят обеспечить надежную защиту этих данных при передаче их от клиента к серверу.

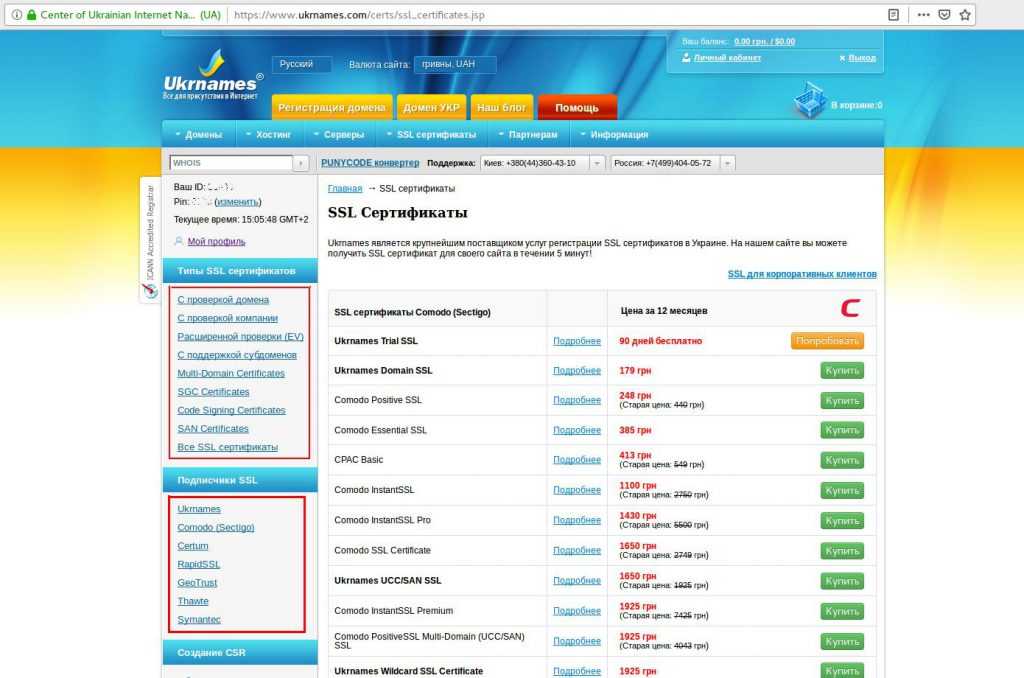

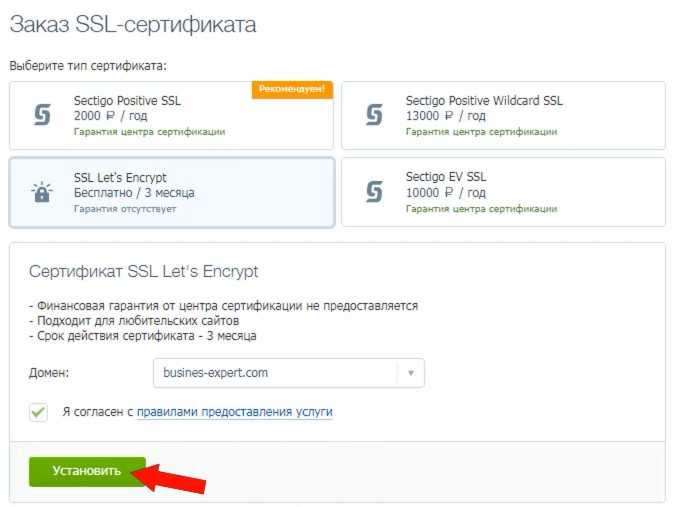

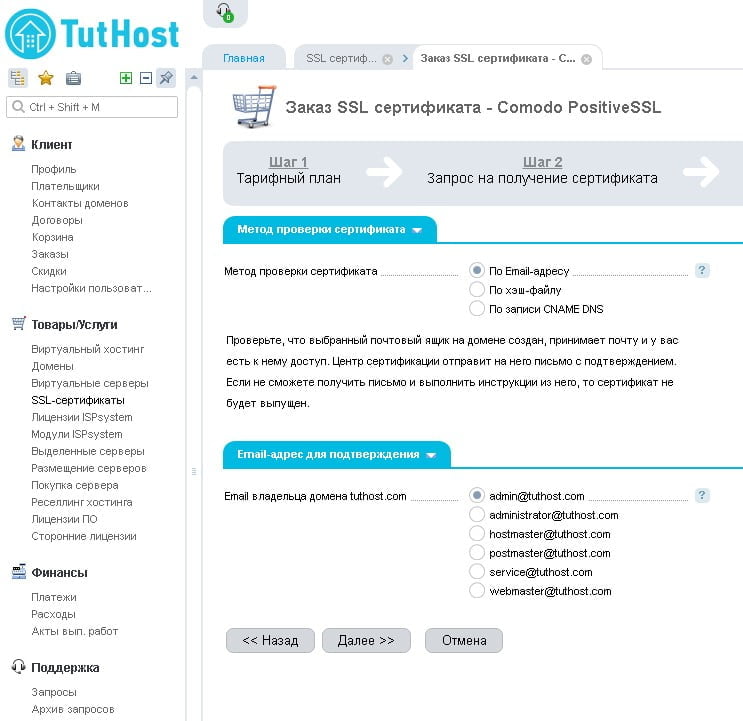

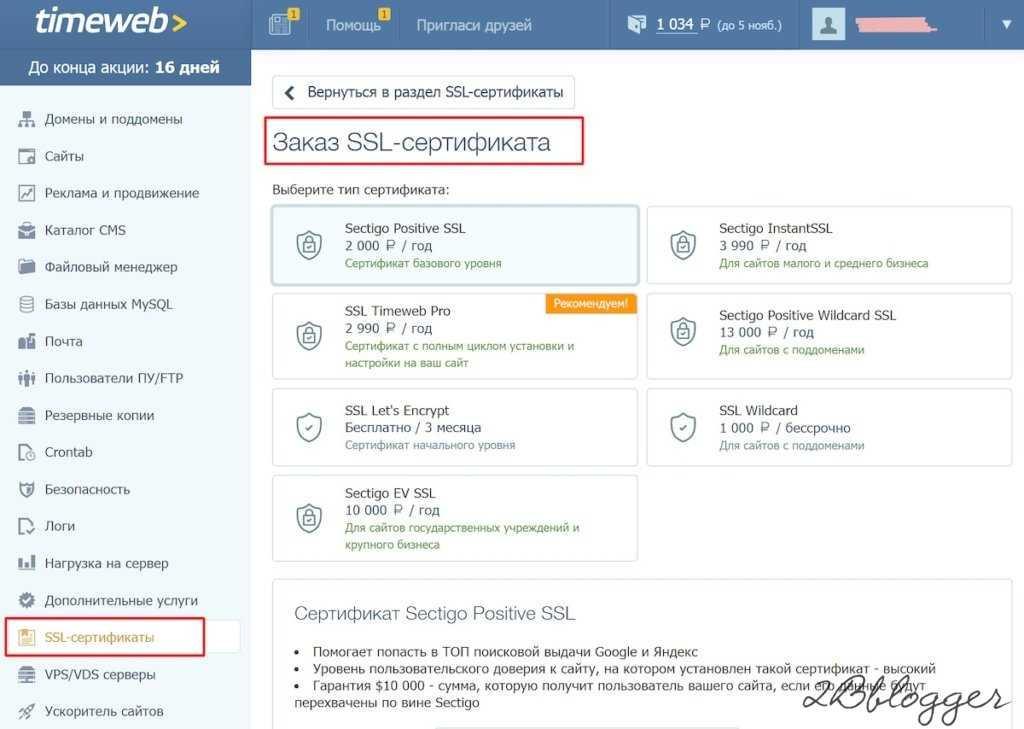

Купить SSL сертификат

Для установки SSL-сертификата на сайте нам понадобится

- name.

csr → зашифрованный запрос на выпуск сертификата

csr → зашифрованный запрос на выпуск сертификата - name.key → закрытый (приватный) ключ

- name.crt → открытый ключ или сертификат домена

- gd_bundle.crt → цепочка сертификатов

Приобрести SSL-сертификат можно у любого издателя сертификатов.

Можно начинать процесс подключения сертификата к сайту, для этого зайдите в панель управления вашего сайта в раздел “Безопасность” — “Настройка SSL”.

Активируйте опцию “Подключить HTTPS”.

Опции “Отключить автоматическое перенаправление на HTTPS” и “Запретить HTTP для подключаемых ресурсов” рекомендуем оставить неактивными.

Скопируйте содержимое файла с приватным ключом (этот ключ был сгенерирован при оформлении сертификата) и вставьте его в первое поле.

В поле “Сертификат для домена” вставьте содержимое файла “SSL-сертификат сертификат на домен”. Аналогичную процедуру проделайте с блоком “Промежуточный SSL-сертификат”.

Важно! Рекомендуем сохранить все полученные файлы, так как в будущем они могут вам понадобиться. Открыть эти файлы можно любым текстовым редактором, например, “Блокнотом”.

Важно! Копируйте весь код сертификата, включая строки:

- —— BEGIN CERTIFICATE ——

- —— END SERTIFICATE ——

и другие.

Нажмите на кнопку “Добавить поле”.

В новое поле “Дополнительные сертификаты” вставьте содержимое файла gd_bundle.crt. Он может содержать сразу два сертификата, вставьте каждый в отдельное поле

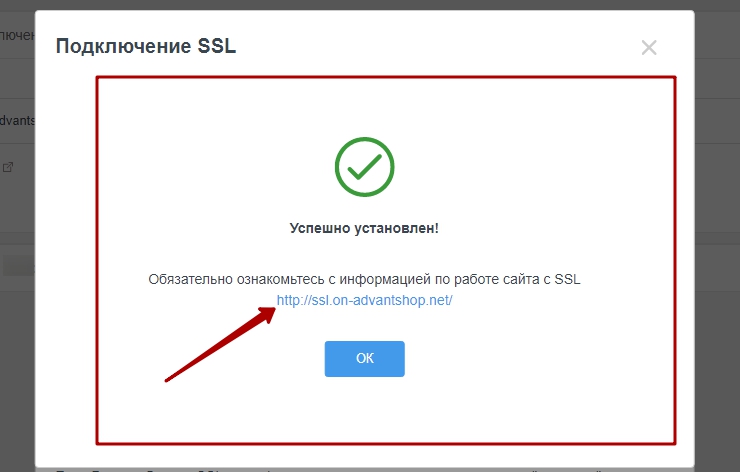

Нажмите на кнопку “Сохранить” и подтвердите вносимые изменения ответив на секретный вопрос. Если вы все сделали правильно, сохранение пройдет успешно, и в течение нескольких минут загруженные сертификаты будут подключены к вашему сайту.

Теперь, заходя на ваш сайт по ссылке http://домен_вашего_сайта, посетители будут автоматически попадать на https://домен_вашего_сайта.

Подключение SSL-сертификата завершено!

Что будет, если не установить промежуточный сертификат? При отсутствии промежуточного сертификата, шифрованное соединение между браузером клиента и сервером будет не доверенным, либо вовсе будет не работать. Если вы наблюдаете подобные проблемы после установки сертификата — рекомендуем сразу обратить внимание на наличие и корректную установку Intermediate сертификата.

Примечание! Более подробно о прикреплении сертификата и какие типы файлов могут быть от разных регистрационных центров, вы можете ознакомиться в материале.

Что такое SSL-сертификат?

Узнайте о протоколе Secure Sockets Layer (SSL), о том, как работают SSL-сертификаты и почему они необходимы для безопасности в Интернете.

Что такое сертификат SSL?

Как работает SSL?

Сравнить

Получив сертификат SSL, вы устанавливаете его на свой сервер. Вы также устанавливаете промежуточный сертификат, который устанавливает надежность вашего SSL-сертификата, привязывая его к корневому сертификату ЦС. Инструкции по установке и тестированию вашего сертификата будут отличаться в зависимости от вашего сервера.

Инструкции по установке и тестированию вашего сертификата будут отличаться в зависимости от вашего сервера.

На изображении ниже вы можете увидеть то, что называется цепочкой сертификатов. Он соединяет сертификат вашего сервера с корневым сертификатом ЦС (в данном случае DigiCert) через промежуточный сертификат.

Наиболее важной частью SSL-сертификата является то, что он имеет цифровую подпись доверенного ЦС, такого как DigiCert. Любой может создать сертификат, но браузеры доверяют только сертификатам, полученным от организации из их списка доверенных центров сертификации. Браузеры поставляются с предварительно установленным списком доверенных ЦС, известным как хранилище доверенных корневых ЦС. Чтобы быть добавленным в хранилище доверенных корневых ЦС и, таким образом, стать центром сертификации, компания должна соблюдать стандарты безопасности и аутентификации, установленные браузерами, и пройти аудит.

SSL-сертификат, выданный ЦС организации и ее домену/веб-сайту, подтверждает, что доверенная третья сторона аутентифицировала личность этой организации. Поскольку браузер доверяет ЦС, браузер теперь также доверяет удостоверению этой организации. Браузер сообщает пользователю, что веб-сайт защищен, и пользователь может чувствовать себя в безопасности, просматривая сайт и даже вводя свою конфиденциальную информацию.

Поскольку браузер доверяет ЦС, браузер теперь также доверяет удостоверению этой организации. Браузер сообщает пользователю, что веб-сайт защищен, и пользователь может чувствовать себя в безопасности, просматривая сайт и даже вводя свою конфиденциальную информацию.

Что такое Secure Sockets Layer (SSL)?

Secure Sockets Layer (SSL) — это стандартная технология безопасности для установления зашифрованной связи между сервером и клиентом — обычно веб-сервером (веб-сайтом) и браузером или почтовым сервером и почтовым клиентом (например, Outlook). Он более известен, чем TLS или Transport Layer Security, технология-преемник SSL.

Как SSL-сертификат создает безопасное соединение?

Когда браузер пытается получить доступ к веб-сайту, защищенному с помощью SSL, браузер и веб-сервер устанавливают SSL-соединение с помощью процесса, называемого «SSL Handshake» (см. схему ниже). Обратите внимание, что рукопожатие SSL невидимо для пользователя и происходит мгновенно.

По сути, для установки SSL-соединения используются три ключа: открытый, закрытый и сеансовый ключи. Все, что зашифровано открытым ключом, может быть расшифровано только закрытым ключом, и наоборот.

Поскольку шифрование и дешифрование с помощью закрытого и открытого ключа требуют больших вычислительных мощностей, они используются только во время SSL-рукопожатия для создания симметричного сеансового ключа. После установления защищенного соединения сеансовый ключ используется для шифрования всех передаваемых данных.

- Браузер подключается к веб-серверу (веб-сайту), защищенному с помощью SSL (https). Браузер запрашивает, чтобы сервер идентифицировал себя.

- Сервер отправляет копию своего SSL-сертификата, включая открытый ключ сервера.

- Браузер проверяет корень сертификата по списку доверенных ЦС и проверяет, что сертификат не просрочен, не отозван и что его общее имя действительно для веб-сайта, к которому он подключается.

Если браузер доверяет сертификату, он создает, шифрует и отправляет обратно симметричный сеансовый ключ, используя открытый ключ сервера.

Если браузер доверяет сертификату, он создает, шифрует и отправляет обратно симметричный сеансовый ключ, используя открытый ключ сервера. - Сервер расшифровывает симметричный ключ сеанса, используя свой закрытый ключ, и отправляет обратно подтверждение, зашифрованное с помощью ключа сеанса, для запуска зашифрованного сеанса.

- Сервер и Браузер теперь шифруют все передаваемые данные с помощью сеансового ключа.

Сравните использование сертификатов TLS/SSL

Информационные сайты и блоги

Веб-сайты, которые не собирают платежи или конфиденциальную информацию, нуждаются в HTTPS для сохранения конфиденциальности действий пользователей, даже блогов.

Панели входа и формы

TLS/SSL шифрует и защищает имена пользователей и пароли, а также формы, используемые для отправки личной информации, документов или изображений.

Страницы оформления заказа

Покупатели с большей вероятностью совершат покупку, если будут знать, что ваша зона оформления заказа (и данные кредитной карты, которыми они делятся) защищены.

Рекомендуемый тип сертификата TLS/SSL

OV (подтвержденный организацией) Сертификаты TLS/SSL — второй по величине уровень подлинности и следующие самые строгие проверки организации.

OV (подтвержденные организацией) Сертификаты TLS/SSL — второй по величине уровень подлинности и самые строгие проверки организации.

EV (расширенная проверка) Сертификаты TLS/SSL — высочайший уровень подлинности и самые строгие проверки подлинности.

Продукты DigiCert

Digicert Secure Site или

Digicert Basic

Digicert Secure Site

Digicert Secure Site Pro

и рискованное ручное управление сертификатами.Получить руководство

Создание CSR и установка SSL-сертификата

Создание CSR и установка SSL-сертификата на вашем сервере Windows 2016

Используйте инструкции на этой странице, чтобы использовать IIS 10 для создания запроса на подпись сертификата (CSR), а затем установить сертификат SSL на вашем сервере Windows 2016.

Чтобы создать запрос на подпись сертификата (CSR), см. IIS 10: создание CSR в Windows Server 2016.

Чтобы установить сертификат SSL, см. IIS 10: установка и настройка сертификата SSL в Windows Server 2016.

Если вы ищете более простой способ создания CSR, а также установки сертификатов SSL и управления ими, мы рекомендуем использовать утилиту сертификатов DigiCert® для Windows. Вы можете использовать утилиту DigiCert для создания CSR и установки SSL-сертификата. См. Windows Server 2016: создание CSR и установка SSL-сертификата с помощью утилиты DigiCert.

1. IIS 10: создание CSR на Windows Server 2016

Использование IIS 10 для создания CSR

В меню «Пуск» Windows введите Диспетчер информационных служб Интернета (IIS) и откройте его.

В Диспетчер информационных служб Интернета (IIS) , в дереве меню Connections (левая панель) найдите и щелкните имя сервера.

На странице имени сервера Home (центральная панель) в разделе IIS дважды щелкните Сертификаты сервера .

На странице Сертификаты сервера (центральная панель) в меню Действия (правая панель) щелкните ссылку Создать запрос на сертификат… .

В мастере запроса сертификата на странице Distinguished Name Properties введите информацию, указанную ниже, и нажмите 9.

0033 Следующий :

0033 Следующий :Общее название: Введите полное доменное имя (FQDN) (например, www.example.com ). Организация: Введите официально зарегистрированное название вашей компании (например, YourCompany, Inc. ). Организационная единица: Название вашего отдела в организации. Часто эта запись будет указана как «ИТ», «Веб-безопасность», .или просто оставить пустым. Город/населенный пункт: Введите город, в котором юридически зарегистрирована ваша компания.

Штат/провинция: Введите штат/область, в которой юридически зарегистрирована ваша компания. Страна: В раскрывающемся списке выберите страну, в которой юридически зарегистрирована ваша компания. О свойствах поставщика службы криптографии , введите информацию ниже и нажмите Next .

Криптографический В раскрывающемся списке выберите Microsoft RSA SChannel Cryptographic Provider , поставщик услуг: , если у вас нет определенного поставщика криптографических услуг.

Длина бита: В раскрывающемся списке выберите 2048 , если у вас нет особой причины для выбора большей длины бита. На странице Имя файла в разделе Укажите имя файла для запроса сертификата щелкните поле … , чтобы указать место, где вы хотите сохранить CSR.

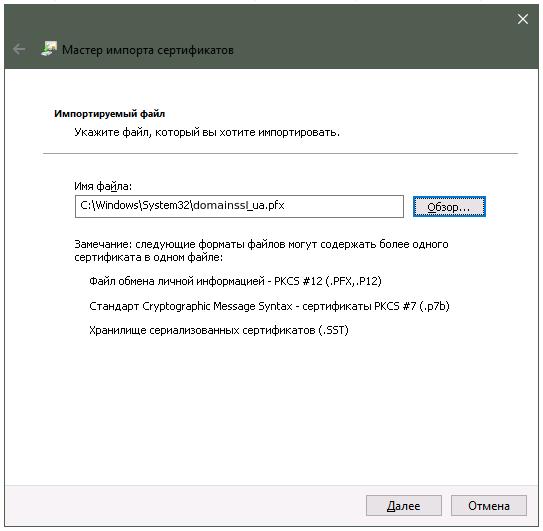

Примечание: Запомните выбранное имя файла и место, где вы сохранили файл csr.txt. Если вы просто введете имя файла без просмотра его местоположения, ваш CSR окажется в C:\Windows\System32.

Когда вы закончите, нажмите Готово .

Используйте текстовый редактор (например, Блокнот), чтобы открыть файл. Затем скопируйте текст, включая ——НАЧАТЬ НОВЫЙ ЗАПРОС СЕРТИФИКАТА—— и ——КОНЕЦ НОВОГО ЗАПРОСА СЕРТИФИКАТА—— и вставьте его в форму заказа DigiCert.

Готов заказать SSL-сертификат

КупитьПодробнее

После того, как вы получите сертификат SSL от DigiCert, вы можете установить его.

2.

IIS 10: как установить и настроить сертификат SSL на Windows Server 2016

IIS 10: как установить и настроить сертификат SSL на Windows Server 2016Если вы еще не создали CSR и не заказали сертификат, см. IIS 10: как создать CSR для Windows Server 2016.

После того, как мы проверим и выдадим ваш SSL-сертификат, вам необходимо установить его на сервер Windows 2016, на котором был создан CSR. Затем вам нужно настроить сервер для его использования.

- (Одиночный сертификат) Как установить и настроить сертификат SSL

- (Несколько сертификатов) Как установить и настроить SSL-сертификаты с помощью SNI

(Одиночный сертификат) Как установить SSL-сертификат и настроить сервер для его использования

Установить SSL-сертификат

На сервере, где вы создали CSR, сохраните файл сертификата SSL .

cer (например, your_domain_com.cer ), который DigiCert отправил вам.

cer (например, your_domain_com.cer ), который DigiCert отправил вам.В меню «Пуск» Windows введите Диспетчер информационных служб Интернета (IIS) и откройте его.

В Internet Information Services (IIS) Manager в дереве меню Connections (левая панель) найдите и щелкните имя сервера.

На странице имени сервера Home (центральная панель) в разделе IIS дважды щелкните Сертификаты сервера .

На странице Server Certificates (центральная панель) в меню Actions (правая панель) щелкните ссылку Complete Certificate Request… .

В Мастер завершения запроса сертификата на странице Укажите ответ центра сертификации выполните следующие действия, а затем нажмите OK :

Имя файла, содержащее Щелкните поле … , найдите и выберите файл .cer Ответ центра сертификации: (например, your_domain_com.cer ), отправленный вам DigiCert. Дружественное имя: Введите понятное имя сертификата. Понятное имя не является частью сертификата; вместо этого он используется для идентификации сертификата.

Мы рекомендуем добавить DigiCert и дату истечения срока действия в конце понятного имени, например: yoursite-digicert-(дата истечения срока действия). Эта информация помогает определить издателя и срок действия каждого сертификата. Это также помогает различать несколько сертификатов с одним и тем же доменным именем. Выберите хранилище сертификатов В раскрывающемся списке выберите Веб-хостинг . для нового сертификата: Теперь, когда вы успешно установили свой SSL-сертификат, вам нужно назначить сертификат соответствующему сайту.

В Internet Information Services (IIS) Manager , в Connections дерева меню (левая панель), раскройте имя сервера, на котором был установлен сертификат. Затем разверните Сайты и щелкните сайт, для защиты которого вы хотите использовать сертификат SSL.

На веб-сайте Домашняя страница в меню Действия (правая панель) в разделе Редактировать сайт щелкните значок Привязки… ссылка.

В окне Site Bindings нажмите Add .

В окне Добавить привязки сайта выполните следующие действия, а затем нажмите ОК :

Тип: В выпадающем списке выберите https . IP-адрес: В раскрывающемся списке выберите IP-адрес сайта или выберите Все Неназначенные . Порт: Тип порта 443 . Порт, через который трафик защищен SSL, — это порт 443. .

Сертификат SSL: В раскрывающемся списке выберите новый SSL-сертификат (например, yourdomain.com ). Теперь ваш SSL-сертификат установлен, а веб-сайт настроен на прием безопасных соединений.

Назначить SSL-сертификат

(Несколько сертификатов) Как установить SSL-сертификаты и настроить сервер для их использования с помощью SNI

В этой инструкции объясняется, как установить несколько сертификатов SSL и назначить их с помощью SNI. Процесс делится на две части следующим образом:

Установка и настройка вашего первого SSL-сертификата

Установка и настройка всех дополнительных сертификатов

Установить первый SSL-сертификат

Выполните этот первый набор инструкций только один раз для первого сертификата SSL.

На сервере, где вы создали CSR, сохраните файл сертификата SSL .cer (например, your_domain_com.cer ), который DigiCert отправил вам.

В меню «Пуск» Windows введите Диспетчер информационных служб Интернета (IIS) и откройте его.

В Диспетчер информационных служб Интернета (IIS) , в дереве меню Connections (левая панель) найдите и щелкните имя сервера.

На странице имени сервера Home (центральная панель) в разделе IIS дважды щелкните Сертификаты сервера .

На странице Server Certificates (центральная панель) в меню Actions (правая панель) щелкните ссылку Complete Certificate Request… .

В мастере Complete Certificate Request на странице Specify Certificate Authority выполните следующие действия и нажмите 9.0033 ОК :

Имя файла, содержащее Щелкните поле … , найдите и выберите файл .cer Ответ центра сертификации: (например, your_domain_com.cer ), отправленный вам DigiCert. Дружественное имя: Введите понятное имя сертификата.

Понятное имя не является частью сертификата; вместо этого он используется для идентификации сертификата. Мы рекомендуем добавить DigiCert и дату истечения срока действия в конце понятного имени, например: yoursite-digicert-(дата истечения срока действия). Эта информация помогает определить издателя и срок действия каждого сертификата. Это также помогает различать несколько сертификатов с одним и тем же доменным именем. Выберите хранилище сертификатов В раскрывающемся списке выберите Веб-хостинг . для нового сертификата: Теперь, когда вы успешно установили свой SSL-сертификат, вам нужно назначить сертификат соответствующему сайту.

В Internet Information Services (IIS) Manager в дереве меню Connections (левая панель) разверните имя сервера, на котором был установлен сертификат. Затем разверните Сайты и щелкните сайт, для защиты которого вы хотите использовать сертификат SSL.

На веб-сайте Домашняя страница в меню Действия (правая панель) в разделе Редактировать сайт щелкните ссылку Привязки… .

В окне Site Bindings нажмите Add .

В окне Добавить привязки сайта выполните следующие действия, а затем нажмите OK :

Тип: В выпадающем списке выберите https .

IP-адрес: В раскрывающемся списке выберите IP-адрес сайта или выберите All Unassigned . Порт: Тип порта 443 . Порт, через который трафик защищен SSL, — это порт 443. .Сертификат SSL: В раскрывающемся списке выберите новый SSL-сертификат (например, yourdomain.com ). Теперь ваш первый SSL-сертификат установлен, а веб-сайт настроен на прием безопасных соединений.

Установите дополнительные SSL-сертификаты

Чтобы установить и назначить каждый дополнительный SSL-сертификат, при необходимости повторите приведенные ниже шаги.

На сервере, где вы создали CSR, сохраните файл сертификата SSL .cer (например, your_domain_com.cer ), который DigiCert отправил вам.

В меню «Пуск» Windows введите Диспетчер информационных служб Интернета (IIS) и откройте его.

В Internet Information Services (IIS) Manager в дереве меню Connections (левая панель) найдите и щелкните имя сервера.

На странице имени сервера Home (центральная панель) в разделе IIS дважды щелкните Сертификаты сервера .

На странице Сертификаты сервера (центральная панель) в Действия меню (правая панель) щелкните ссылку Завершить запрос сертификата… .

В мастере Complete Certificate Request на странице Specify Certificate Authority Response выполните следующие действия и нажмите OK :

Имя файла, содержащее Щелкните поле … , найдите и выберите файл .  cer

cerОтвет центра сертификации: (например, your_domain_com.cer ), отправленный вам DigiCert. Дружественное имя: Введите понятное имя сертификата. Понятное имя не является частью сертификата; вместо этого он используется для идентификации сертификата. Мы рекомендуем добавить DigiCert и дату истечения срока действия в конце понятного имени, например: yoursite-digicert-(дата истечения срока действия). Эта информация помогает определить издателя и срок действия каждого сертификата.  Это также помогает различать несколько сертификатов с одним и тем же доменным именем.

Это также помогает различать несколько сертификатов с одним и тем же доменным именем.Выберите хранилище сертификатов В раскрывающемся списке выберите Веб-хостинг . для нового сертификата: Теперь, когда вы успешно установили свой SSL-сертификат, вам нужно назначить сертификат соответствующему сайту.

В Internet Information Services (IIS) Manager в дереве меню Connections (левая панель) разверните имя сервера, на котором был установлен сертификат.

Затем разверните Сайты и щелкните сайт, для защиты которого вы хотите использовать сертификат SSL.

Затем разверните Сайты и щелкните сайт, для защиты которого вы хотите использовать сертификат SSL.На веб-сайте Домашняя страница в меню Действия (правая панель) в разделе Редактировать сайт щелкните ссылку Привязки… .

В окне Site Bindings нажмите Add .

В окне Добавить привязки сайта выполните следующие действия, а затем нажмите OK :

Тип: В выпадающем списке выберите https .

IP-адрес: В раскрывающемся списке выберите IP-адрес сайта или выберите All Unassigned . Порт: Тип порта 443 . Порт, через который трафик защищен SSL, — это порт 443. .Имя хоста: Введите имя хоста, которое вы хотите защитить. Требуется сервер После ввода имени хоста установите этот флажок.

Наименование: Это требуется для всех дополнительных сертификатов/сайтов после того, как вы установили первый сертификат и защитили основной сайт. Сертификат SSL: В раскрывающемся списке выберите дополнительный SSL-сертификат (например, yourdomain2.com ). Вы успешно установили еще один SSL-сертификат и настроили веб-сайт для принятия безопасных соединений.

Тестовая установка

Если ваш веб-сайт общедоступен, наш инструмент диагностики установки DigiCert® SSL может помочь вам диагностировать распространенные проблемы.

crt

</VirtualHost>

crt

</VirtualHost> Также вы можете скачать их вместе с основным сертификатом в личном кабинете на сайте ispsystem.ru.

Также вы можете скачать их вместе с основным сертификатом в личном кабинете на сайте ispsystem.ru.

csr → зашифрованный запрос на выпуск сертификата

csr → зашифрованный запрос на выпуск сертификата Если браузер доверяет сертификату, он создает, шифрует и отправляет обратно симметричный сеансовый ключ, используя открытый ключ сервера.

Если браузер доверяет сертификату, он создает, шифрует и отправляет обратно симметричный сеансовый ключ, используя открытый ключ сервера.

0033 Следующий :

0033 Следующий :

cer (например, your_domain_com.cer ), который DigiCert отправил вам.

cer (например, your_domain_com.cer ), который DigiCert отправил вам.

cer

cer Это также помогает различать несколько сертификатов с одним и тем же доменным именем.

Это также помогает различать несколько сертификатов с одним и тем же доменным именем. Затем разверните Сайты и щелкните сайт, для защиты которого вы хотите использовать сертификат SSL.

Затем разверните Сайты и щелкните сайт, для защиты которого вы хотите использовать сертификат SSL.